位置权限开着,可能正在给境外势力“带路“

2025年12月14日,国家安全部门在官方渠道发布了一份提醒,主题只有四个字:数字足迹

这份提醒没有长篇大论,核心意思很明确——你手机里那些App获取的位置信息,有可能被境外反华势力用来锁定重大目标

消息发出后迅速成为热门话题,阅读量破千万

许多人第一反应是:不就是个定位吗,能有多大事?

实际上,定位这件事,早就不是“让外卖小哥找到你“这么简单了

先说说什么叫数字足迹

你每天用手机,会留下两种痕迹

一种是你自己主动留下的,列如发朋友圈带定位,网购填地址,打卡签到

另一种是你根本不知道的,App在后台默默记录的位置信息,浏览器Cookie存下的偏好数据,甚至你在哪个基站停留过多久

这些信息单独拿出来看,没什么特别的

但如果有人把它们全部收集起来,拼在一起,你的生活轨迹就会变得清清楚楚

你几点出门,走哪条路,在哪栋楼里待多久,周末去哪儿,这些全都能被还原出来

普通人可能觉得无所谓,毕竟自己又不是什么重大人物

但问题在于,境外势力要找的,恰恰就是那些看起来普通,但长期规律性出入敏感区域的人

列如有人每天早上八点进入某个军工单位周边,晚上六点离开,周末不出现,这个规律持续三个月

不需要知道这个人是谁,光凭轨迹就能判断:这是个在里面上班的人

接下来的操作就很简单了,盯住这个人,等机会接触,或者通过他的活动规律,反推出单位的作息时间、安保换班节点、人员进出高峰期

这就是位置信息被滥用后最直接的后果:你变成了一个活动的数据点,而这个数据点可以协助别人画出一幅他们本来看不到的地图

官方披露的风险有三层

第一层是识别目标,通过长期轨迹锁定有价值的人员

第二层是逆向推断,监测核心区域的人流车流,分析出安保体系的漏洞在哪里

第三层是社会层面的,利用大规模人口流动数据,找出情绪敏感区域,然后针对性地制造谣言、煽动事件

这三层层层递进,从个人到系统,从情报收集到实际行动

那么这些数据是怎么流出去的?

答案很简单:你自己给的

国家早就出台了规定,明确了39类App各自需要的必要信息范围,超出范围的属于违规

但现实是,违规索权的App依然大量存在

2025年4月,执法部门点名通报了67款存在问题的应用,其中不少都涉及过度获取位置权限

更关键的是用户这边的问题

有机构做过调研,结果显示接近八成的人在安装App时,几乎不看隐私协议,直接点同意

还有将近七成的人,对隐私协议的更新提示完全忽略

这意味着什么?

意味着你可能在某次更新后,App悄悄加了一条“始终获取位置“的权限,而你根本不知道

你以为你只是下了个天气软件,实际上它可能24小时都在记录你的行踪

这不是夸张,这是已经被证实的实际

那怎么办?

实则不需要做太复杂的事情,几个动作就能降低大部分风险

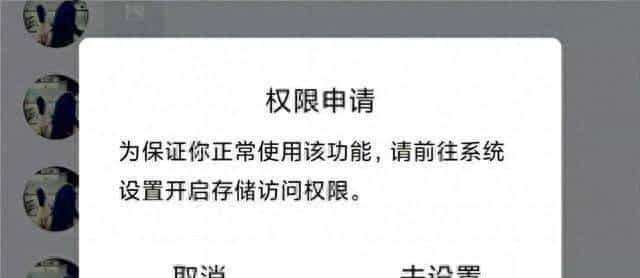

第一,安装App时认真看一眼权限申请,位置权限不是必须就别给,真要给也选择“仅在使用时允许“而不是“始终允许“

第二,发社交动态的时候别带准确定位,尤其是家、单位这种固定地点,模糊一点没坏处

第三,定期去手机设置里翻一翻,看看哪些App在后台偷偷收集数据,该关的关掉

第四,不用的App直接卸载还不够,最好先注销账号,把个人资料删干净,如果发现没有注销入口,这本身就说明这个App有问题

第五,关注执法部门定期公布的违规App名单,有些应用口碑再好,上了黑名单就别用了

这些操作不复杂,但大多数人就是懒得做

懒的代价是,你的数据可能正在某个你不知道的服务器上被分析、被拼接、被利用

位置权限这件事,说到底就是一道门

你可以选择随意开着,让谁都能进来看一眼

也可以选择只在需要的时候打开,用完就关上

这道门守不守,决定权在你自己手里

国安部门这次发声,已经把话说得很直接了:非必要不授予位置权限

剩下的,就看你怎么选了

取消定位功能,反向调查对方